Dịch vụ quản lý mật khẩu LastPass Hiện tại, nó buộc một số người dùng phải chọn mật khẩu chính dài hơn. LastPass cho biết những thay đổi này là cần thiết để đảm bảo tất cả khách hàng được bảo vệ bằng những cải tiến bảo mật mới nhất. Nhưng các nhà phê bình cho rằng động thái này chỉ là một chiêu trò PR sẽ không giúp được gì cho vô số người dùng đầu tiên có kho mật khẩu bị lộ trong vụ hack LastPass năm 2022.

LastPass đã gửi thông báo này tới người dùng vào đầu tuần này.

LastPass đã thông báo với khách hàng trong tuần này rằng họ sẽ phải cập nhật mật khẩu chính nếu nó dài dưới 12 ký tự. LastPass chính thức thực hiện thay đổi này vào năm 2018, nhưng một số lượng không được tiết lộ khách hàng trước đây của công ty chưa bao giờ được yêu cầu tăng độ dài mật khẩu chính của họ.

Điều này rất quan trọng vì vào tháng 11 năm 2022, LastPass đã tiết lộ một vụ vi phạm trong đó tin tặc đã đánh cắp kho mật khẩu chứa dữ liệu văn bản gốc và mã hóa của hơn 25 triệu người dùng.

Kể từ đó, một loạt các vụ trộm tiền điện tử trị giá sáu con số đều đặn nhắm vào những người có ý thức bảo mật trong toàn ngành công nghệ đã khiến một số chuyên gia bảo mật kết luận rằng những kẻ lừa đảo có thể đã mở thành công một số kho lưu trữ LastPass bị đánh cắp.

Tháng trước, KrebsOnSecurity đã phỏng vấn một nạn nhân gần đây đã thấy hơn 3 triệu đô la tiền điện tử bị rút khỏi tài khoản của anh ta. Người dùng này đã đăng ký LastPass gần một thập kỷ trước, lưu trữ cụm từ hạt giống tiền điện tử ở đó nhưng chưa bao giờ thay đổi mật khẩu chính – chỉ dài 8 ký tự. Anh ta không bao giờ bị buộc phải cải thiện mật khẩu chủ của mình.

Câu chuyện này trích dẫn nghiên cứu được thực hiện bởi người tạo ra Adblock Plus Vladimir Balantcho biết LastPass đã không thể nâng cấp nhiều máy khách gốc, cũ hơn của mình lên các biện pháp bảo vệ mã hóa an toàn hơn được cung cấp cho các máy khách mới trong nhiều năm qua.

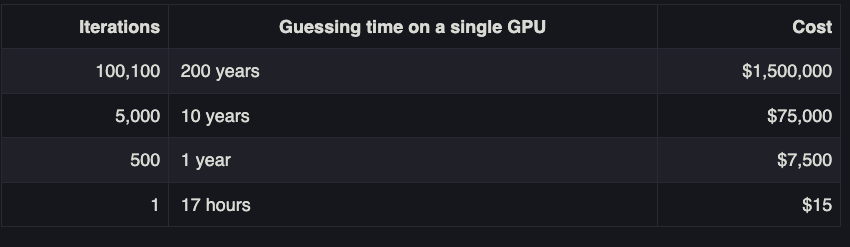

Ví dụ: một mặc định quan trọng khác trong LastPass là số lần “lần xuất hiện” hoặc số lần mật khẩu chính của bạn được chạy thông qua quy trình mã hóa của công ty. Số lần lặp lại càng cao thì kẻ tấn công ngoại tuyến sẽ mất nhiều thời gian hơn để bẻ khóa mật khẩu chính của bạn.

Đối với nhiều người dùng LastPass cũ hơn, mặc định ban đầu cho các bản sao là “1” đến “500”, Pallant cho biết. Đến năm 2013, theo mặc định, khách hàng LastPass mới được cấp 5.000 lần lặp. Vào tháng 2 năm 2018, LastPass đã thay đổi mặc định thành 100100 lần lặp. Gần đây, nó lại nâng con số đó lên 600.000. Tuy nhiên, Palant và những người khác bị ảnh hưởng bởi vụ vi phạm LastPass năm 2022 cho biết cài đặt bảo mật tài khoản của họ không bao giờ bị ép buộc.

Palant gọi hành động mới nhất này của LastPass là một trò PR.

Palant nói: “Họ đã gửi thông báo này tới tất cả mọi người, cho dù họ có mật khẩu chính yếu hay không – bằng cách đó, họ có thể đổ lỗi cho người dùng vì đã không tôn trọng chính sách của họ”. “Nhưng tôi chỉ đăng nhập bằng mật khẩu yếu và không phải thay đổi, gửi email thì rẻ, nhưng một lần nữa họ chưa thực hiện bất kỳ biện pháp kỹ thuật nào để thực thi thay đổi chính sách này.

Dù thế nào đi nữa, Palant cho biết, những thay đổi này sẽ không giúp ích gì cho những người bị ảnh hưởng bởi vi phạm năm 2022.

Palant nói: “Những người này cần thay đổi tất cả mật khẩu của họ, điều mà LastPass chưa khuyên bạn nên làm. “Nhưng nó sẽ giúp ích phần nào với những vi phạm sắp tới.”

Giám đốc điều hành LastPass Karim Touba Ông nói, việc thay đổi độ dài của mật khẩu chính (hoặc thậm chí chính mật khẩu chính) không được thiết kế để giải quyết các kho tiền đã bị đánh cắp đang ngoại tuyến.

“Điều này nhằm bảo vệ tốt hơn kho tiền trực tuyến của khách hàng và khuyến khích họ nâng tài khoản của mình lên theo tiêu chuẩn 2018 của LastPass là tối thiểu 12 ký tự (nhưng có thể chọn không tham gia),” Tuba cho biết trong một tuyên bố gửi qua email. “Chúng tôi biết rằng một số khách hàng có thể đã chọn sự tiện lợi hơn là bảo mật và sử dụng mật khẩu chính ít phức tạp hơn mặc dù được khuyến khích sử dụng trình tạo mật khẩu của chúng tôi (hoặc những người khác) để làm điều ngược lại.”

Một trong những chức năng chính của LastPass là nó sẽ chọn và ghi nhớ các mật khẩu dài và phức tạp cho từng trang web hoặc dịch vụ trực tuyến của bạn. Để tự động điền thông tin xác thực phù hợp trên bất kỳ trang web nào kể từ bây giờ, chỉ cần xác thực với LastPass bằng mật khẩu chính của bạn.

LastPass luôn khẳng định rằng nếu bạn làm mất mật khẩu chính đó thì thật quá tệ vì họ không lưu trữ nó và mã hóa của họ mạnh đến mức họ không thể giúp bạn khôi phục lại được.

Nhưng các chuyên gia cho biết tất cả mọi sự đặt cược đều không còn khả thi khi kẻ lừa đảo trên mạng có thể lấy được chính dữ liệu kho tiền được mã hóa — thay vì phải tương tác với LastPass thông qua trang web của nó. Những cuộc tấn công được gọi là “ngoại tuyến” này cho phép kẻ xấu thực hiện những nỗ lực không giới hạn và không hạn chế nhằm bẻ khóa mật khẩu đối với dữ liệu được mã hóa bằng cách sử dụng các máy tính mạnh mẽ có thể thử hàng triệu lần đoán mật khẩu mỗi giây.

biểu đồ trên Bài đăng trên blog của Palant Nó cung cấp cái nhìn sâu sắc về tần suất mật khẩu có thể làm tăng đáng kể chi phí và thời gian mà kẻ tấn công cần để bẻ khóa mật khẩu chính của ai đó. Palant cho biết sẽ mất một card đồ họa công suất cao khoảng một năm để bẻ khóa một mật khẩu phức tạp vừa phải với 500 lần lặp và khoảng 10 năm để bẻ khóa cùng một mật khẩu với 5.000 lần lặp.

Hình ảnh: Thông tin Palant

Tuy nhiên, những con số này giảm đáng kể khi kẻ thù cũng có sẵn các tài sản tính toán mở rộng, chẳng hạn như hoạt động khai thác Bitcoin có thể phối hợp hoạt động bẻ khóa mật khẩu trên nhiều hệ thống mạnh mẽ cùng một lúc.

Nghĩa là, những người dùng LastPass có kho tiền chưa bao giờ được nâng cấp lên phiên bản cao hơn và có mật khẩu chính yếu (dưới 12 ký tự) có thể là mục tiêu chính cho các cuộc tấn công bẻ khóa mật khẩu phân tán kể từ khi kho tiền của người dùng LastPass bị đánh cắp vào cuối năm ngoái.

Khi được hỏi tại sao một số người dùng LastPass lại không đạt được mức bảo mật tối thiểu cũ, Toba nói rằng một “tỷ lệ nhỏ” khách hàng đã làm hỏng các mục trong kho mật khẩu của họ khiến những tài khoản đó không thể nâng cấp đúng cách lên các yêu cầu và cài đặt mới.

“Chúng tôi có thể xác định rằng một tỷ lệ nhỏ khách hàng đã làm hỏng các mục trong kho tiền của họ và trước đây khi chúng tôi sử dụng các tập lệnh tự động được thiết kế để mã hóa lại kho tiền khi mật khẩu chính hoặc số lần lặp lại bị thay đổi thì các mục này vẫn chưa được hoàn thành.” Tuba nói. “Những lỗi này ban đầu không rõ ràng như một phần của những nỗ lực này và khi chúng tôi phát hiện ra chúng, chúng tôi đang nỗ lực để có thể giải quyết vấn đề này và hoàn tất quá trình mã hóa lại.”

Nicholas Weaver“, một nhà nghiên cứu tại Đại học California, Berkeley Viện khoa học máy tính quốc tế (ICSI) và giảng viên tại Đại học California, Davis, cho biết LastPass đã mắc một sai lầm lớn nhiều năm trước khi không thực thi số lần nâng cấp cho người dùng hiện tại.

“Bây giờ, điều đó đang đổ lỗi cho người dùng – ‘Đáng lẽ bạn nên sử dụng cụm mật khẩu dài hơn’ – chứ không đổ lỗi cho họ vì có các giá trị mặc định kém chưa bao giờ được nâng cấp cho người dùng hiện tại,” Weaver nói. “LastPass trong cuốn sách của tôi vượt trội hơn một bước so với dầu rắn. Tôi đã từng ‘chọn bất kỳ trình quản lý mật khẩu nào bạn muốn’, nhưng bây giờ tôi rất ‘chọn bất kỳ trình quản lý mật khẩu nào ngoại trừ LastPass’.

Khi được hỏi tại sao LastPass không khuyến nghị người dùng thay đổi tất cả mật khẩu bảo mật bằng mật khẩu chính được mã hóa đã bị đánh cắp khi công ty bị hack năm ngoái, Toba nói rằng đó là vì “dữ liệu cho thấy phần lớn khách hàng của chúng tôi đang làm theo khuyến nghị của chúng tôi (hoặc cao hơn). ), do đó, xác suất thực thi thành công mã hóa brute giảm đi đáng kể theo đó.

Toba tiếp tục: “Chúng tôi đã thông báo với khách hàng kể từ tháng 12 năm 2022 rằng họ nên tuân theo các nguyên tắc được đề xuất. “Nếu họ không làm theo hướng dẫn, chúng tôi khuyên họ nên thay đổi mật khẩu của mình.”

“Kẻ đam mê du lịch tồi tệ. Kẻ nghiện internet hèn hạ ghê tởm. Rượu vô cớ.